Conheça e evite os perigos de e-mails de spam JavaScript carregados.

- Quinta, 19th Maio, 2016

- 20:33pm

Também detectado como: Trojan.Encoder.3976 ( Dr.Web ), Win32 / Filecoder.Locky.A Micro ),

Ransom: Win32 / Locky.A

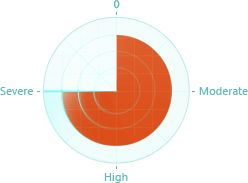

Nível de alerta: Severe

Mais recentemente publicado: 21 de abril de 2016

Windows Defender detecta e remove essa ameaça.

Este ransomware pode parar de usar seu PC ou aceder aos seus dados. Ele pode pedir-lhe para pagar o dinheiro para um hacker mal-intencionado.

Esta ameaça usa um infectado arquivo do Microsoft Office para baixar o ransomware para o seu PC. Pode chegar em seu PC como anexo de e-mail spam, geralmente como um arquivo do Word (.doc).

comportamento ameaça

Este ransomware pode ser instalado quando você abrir um anexo, geralmente como um arquivo do Word (.doc), a partir de um e-mail spam. Além de documentos do Office, esta ameaça também pode usar outros downloaders como arquivos .js e .bat como anexos em e-mails de spam. O arquivo contém uma macro que faz o download do ransomware e executa-lo em seu PC.

-

_Locky_recover_instructions.txt

-

_Locky_recover_instructions.bmp

-

% Temp% \ svchost.exe - locky ransomware

-

[ID] [identificador] .locky (arquivos criptografados)

Ele modifica o registro para que ele seja executado cada vez que você iniciar o seu PC, como parte de sua rotina de instalação Por exemplo:

Na subchave: HKEY_CURRENT_USER \ Software \ Locky

Define valor: " id "

Com os dados: " 8C05983C8B06FC65 " -> ID da vítima

Na subchave: HKEY_CURRENT_USER \ Software \ Locky

Define valor: " pubkey "

Com dados: hex: 06,02,00,00,00, a4,00,00,52,53,41,31,00,08,00 ... - -> chave pública RSA

Na subchave: HKEY_CURRENT_USER \ Software \ Locky

Define valor: " paytext "

Com -> Este é o conteúdo do _Locky_recover_instructions.txt

Os sintomas

O seguinte pode indicar que você tem essa ameaça em seu PC:

Você vê um arquivo semelhante a:

- _Locky_recover_instructions.txt

- _Locky_recover_instructions.bmp

- % Temp% \ svchost.exe - locky ransomware

- [ID] [identificador] .locky (arquivos criptografados)

Seus contatos do sistema nas seguintes URLs:

- hxxp: //vjwmpxseu.fr/main.php

- hxxp: //jywdohhfkypg.de/main.php

- hxxp: //blydeylrayu.it/main.php

- hxxp: //obvpxgcohmpsou.it/main.php

- hxxp: //cqvgwp.uk/main.php

- hxxp: //tdxgp.eu/main.php

- hxxp: //109.234.38.35/main.php

Você vê modificações no registro, tais como:

-

Na subchave: HKEY_CURRENT_USER \ Software \ Locky

Define valor: " id "

Com os dados: " 8C05983C8B06FC65 " -> ID da vítima -

Na subchave: HKEY_CURRENT_USER \ Software \ Locky

Define valor: " pubkey "

Com dados: hex: 06,02,00,00,00, a4,00,00,52,53,41,31,00,08,00 ... - -> chave pública RSA -

Na subchave: HKEY_CURRENT_USER \ Software \ Locky

Define valor: " paytext "

Com -> Este é o conteúdo do _Locky_recover_instructions.txt